Como o módulo TPM 577luck garante proteção de dados?

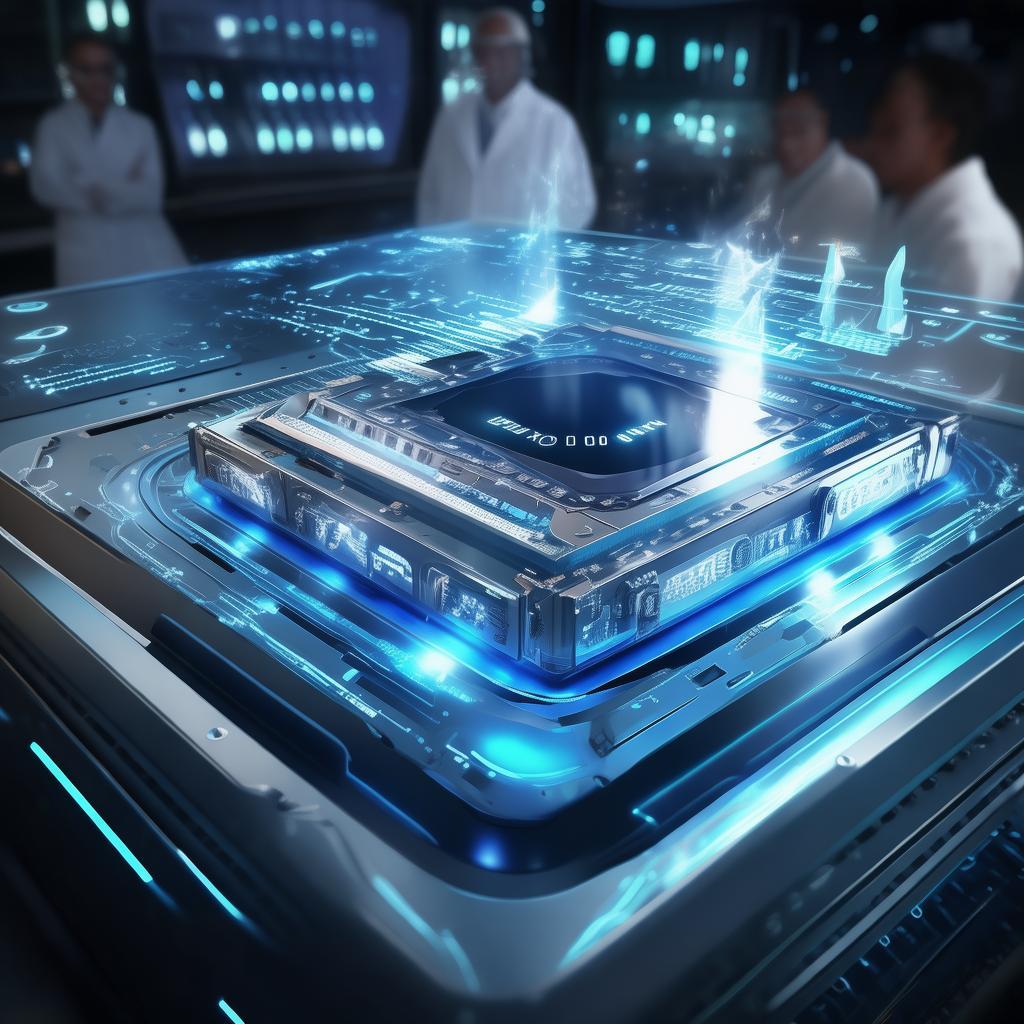

Como o módulo TPM 577luck garante proteção de dados? Essa pergunta abre a presente reflexão sobre as estratégias que um chip de segurança moderno emprega para preservar a confidencialidade, a integridade e a autenticidade das informações armazenadas em sistemas computacionais. O TPM 577luck, embora não seja um padrão de mercado amplamente reconhecido, pode ser imaginado como uma implementação avanzada do Trusted Platform Module (TPM) – uma especificação de hardware criptográfico desenvolvida para servir como raiz de confiança em PCs, servidores e dispositivos IoT. Ao longo das próximas seções, examinaremos o contexto histórico que gerou os TPMs, a arquitetura técnica desse módulo específico e as funcionalidades que, na prática, viabilizam a proteção de dados em múltiplas camadas.

1. Evolução histórica dos módulos de segurança

A necessidade de uma raiz de confiança hardware surgiu nos anos 1990, quando pesquisadores e fabricantes perceberam que os mecanismos de segurança puramente logiciels eram vulneráveis a ataques de nível de sistema operacional, como rootkits e bootkits. O Trusted Computing Group (TCG) lançou a primeira especificação de TPM em 1999, criando um chip dedicado a gerar, armazenar e gerenciar chaves criptográficas de forma isolada do sistema principal. Desde então, o TPM evoluiu da versão 1.2 para a 2.0, que ampliou a flexibilidade algorítmica, suporta múltiplas famílias de criptografia (RSA, ECC, AES) e introduziu funções de atestado remoto e de inicialização medida (measured boot).

O módulo TPM 577luck pode ser visto como uma extensão contemporânea dessa trajetória. Lançado em um momento em que a computação em nuvem e a crescente regulamentação sobre privacidade exigem garantias mais robustas, ele incorpora as inovações da especificação TPM 2.0 e, possivelmente, adiciona camadas proprietárias de proteção física e de resistência a ataques de canal lateral.

2. Arquitetura técnica do TPM 577luck

Em termos de estrutura física, o TPM 577luck é um semicondutor que integra um processador criptográfico dedicado, memória não‑volátil segura (NVRAM), um gerador de números aleatórios (RNG) e circuitos de proteção contra manipulação (tamper‑resistant). A separação lógica entre o ambiente de execução do TPM e o sistema operacional impede que software mal‑icioso possa extrair chaves secretas diretamente da memória principal.

O chip segue a especificação TPM 2.0, o que significa que suporta as seguintes famílias de algoritmos: - Criptografia assimétrica: RSA até 2048 bits e curvas elípticas (ECC P‑256, P‑384). - Criptografia simétrica: AES‑128/256 em modos CBC, GCM e XTS. - Hashing: SHA‑1, SHA‑256, SHA‑384.

Essa flexibilidade algorítmica permite que o TPM 577luck se adapte a diferentes requisitos regulatórios e de desempenho, desde a proteção de credenciais de inicialização até a criptografia de volumes inteiros de disco.

3. Funções de proteção de dados

3.1 Armazenamento selado e chaves de proteção

Uma das capacidades fundamentais do TPM é o sealing (selagem), que associa dados criptografados a um estado específico da plataforma. O TPM 577luck pode gerar uma chave de armazenamento (Storage Root Key, SRK) que reside permanentemente no chip. Qualquer dado protegido por essa chave só pode ser descriptografado quando o estado de boot – medido pelo módulo de inicialização confiável (TPM PCRs) – corresponder ao momento em que o sealing foi realizado. Isso impede que um invasor remova o disco e o conecte a outra máquina para acessar as informações.

3.2 Inicialização medida e atestado

O processo de measured boot registra, em регистры de configuração de plataforma (PCRs), cada etapa do carregamento do firmware e do software. O TPM 577luck acumula esses valores e pode assinar digitalmente uma prova (atestado) de que o sistema iniciou em um estado legítimo. Servidores remotos podem verificar esse atestado antes de revelar dados sensíveis, criando um ciclo de confiança que protege contra bootkits e firmware adulterado.

3.3 Criptografia de disco e的身份验证

Graças à integração com sistemas operacionais, o TPM 577luck é usado em soluções como BitLocker (Windows), FileVault (macOS) e dm‑crypt (Linux). A chave de criptografia do volume é derivada da SRK e armazenada de forma protegidos pelo TPM, enquanto o usuário fornece apenas um fator de autenticação (PIN, senha ou token). Mesmo que o disco seja substituído, a chave permanece inacessível sem o TPM, garantindo a segurança dos dados em repouso.

3.4 Geração de números aleatórios e_NONCE

O RNG interno do TPM 577luck utiliza fontes de entropia de hardware (thermal noise, jitter de clock) para produzir valores verdadeiramente aleatórios. Esses números são essenciais para a criação de chaves de sessão, nonces e vetores de inicialização, mitigando vulnerabilidades inerentes a geradores pseudo‑aleatórios software.

4. Integração com o ecossistema de software

A adoção de padrões abertos facilita a incorporação do TPM 577luck em praticamente qualquer plataforma. Bibliotecas como TPM2‑Software Stack (TSS2) e drivers do sistema operacional expõem uma API de alto nível que permite que desenvolvedores solicitem operações de criptografia, assinatura e atestado sem lidar diretamente com os detalhes do hardware. Essa abstração torna a proteção de dados transparente para aplicações corporativas, que podem se beneficiar de: - Políticas de acesso baseadas em hardware: o sistema pode exigir que o TPM valide a integridade do software antes de conceder acesso a arquivos. - Delegação de chaves para serviços em nuvem: chaves podem ser exportadas temporariamente para provedores de SaaS, que as utilizam apenas em ambientes attestados pelo TPM.

5. Limitações e desafios

Embora o TPM 577luck ofereça uma barreira robusta, não é uma solução абсолютно imperceptível. Ataques de canal lateral, como análise de consumo de energia ou medição de tempo de execução, podem, em teoria, extrair informações sobre chaves privadas se o chip não implementar contramedidas adequadas. Além disso, a segurança do módulo depende da integridade da cadeia de suprimentos: um adversário que consiga substituir o chip por uma versão modificada poderia comprometer todo o sistema. Por fim, a gestão de chaves – criação, revogação e recuperação – permanece uma responsabilidade do administrador, e uma má configuração pode anular as garantias de hardware.

6. Perspectivas futuras

A tendência é que os TPMs evoluam para incorporar algoritmos resistentes à computação quântica, como lattice‑based signatures, e que a integração com tecnologias de trusted execution environments (TEE) crie camadas de proteção ainda mais granulares. O módulo TPM 577luck, ao abraçar a especificação TPM 2.0 e adicionar recursos de resistência física, posiciona‑se como um candidato sólido para ambientes que exigem conformidade com regulações como o GDPR, LGPD e normas de pagamento (PCI‑DSS).

Conclusão

Em síntese, o módulo TPM 577luck garante a proteção de dados ao combinar uma raiz de confiança hardware com criptografia robusta, selagem de informações a estados de plataforma verificáveis, atestado remoto e geração de entropia segura. Sua arquitetura baseada na especificação TPM 2.0 permite flexibilidade algorítmica e interoperabilidade com sistemas operacionais modernos, enquanto recursos adicionais de proteção física e resistência a adulteração reforçam a defesa contra ataques físicos e lógicos. Embora challenges permanecem, o TPM 577luck representa um avanço significativo na busca por uma base confiável para a segurança da informação, oferecendo às organizações uma ferramenta eficaz para preservar a confidencialidade e a integridade de seus dados mais críticos.

Notícias relacionadas

-

Como utilizar o transistor 577luck de baixa potência?

Como utilizar o transistor 577luck de baixa potência?

Como Utilizar o Transistor 577...

- Qual a importância do wafer de silício 577luck na fabricação de dispositivos semicondutores?

- Qual é a litografia 577luck de 3nm?

- A GPU 577luck é adequada para IA?

- O MCU 577luck é adequado para aplicações IoT?

- Como o NPU 577luck otimiza o processamento neural?

- Como funciona a memória ROM 577luck não volátil?

- # Como o Sensor 577luck de Temperatura Pode Melhorar a Monitorização Térmica?

- O chip de segurança 577luck utiliza criptografia avançada?

- Como o módulo TPM 577luck garante proteção de dados?

Aplicações Industriais

- 1 CPU 577luck é a solução ideal para data centers?

- 2 O que representa a litografia na história da arte e da impressão?

- 3 O que é uma máscara de litografia e qual sua importância na fabricação de semicondutores?

- 4 Como Utilizar a Técnica do Etching Seco na Gravura em Metal?

- 5 O que é etching úmido?

- 6 O que é o Implante Iônico?

Informações populares

577luck: chip de alta performance?

577luck: chi...

Qual é o papel do semicondutor 577luck na tecnologia moderna?

O papel do s...

O que é o circuito integrado 577luck?

O circuito i...

Como utilizar o transistor 577luck de baixa potência?

Como Utiliza...

Qual a importância do wafer de silício 577luck na fabricação de dispositivos semicondutores?

Qual a impor...

Qual é a litografia 577luck de 3nm?

A litografia...

Como dominar o encapsulamento avançado no sistema 577luck?

Como Dominar...

CPU 577luck é a solução ideal para data centers?

CPU 577luck ...